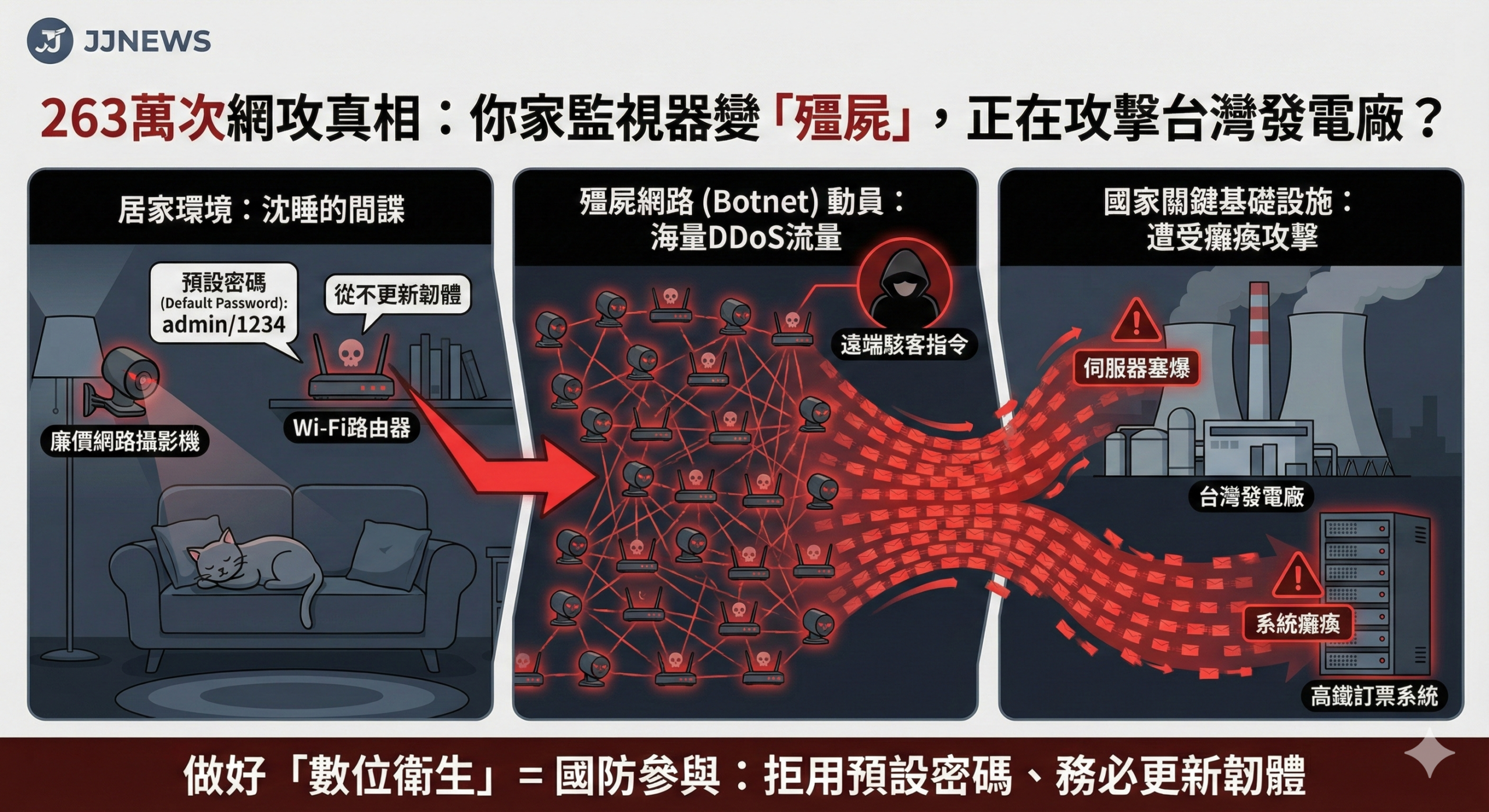

263 萬次,平均每秒鐘有 30 次惡意連線打在台灣的關鍵設施上。你可能會疑惑:「中共哪來這麼多電腦?哪來這麼多駭客?」JJnews 深度剖析,答案可能就在你家客廳。 你為了看寵物買的廉價網路攝影機、你很久沒更新密碼的 Wi-Fi 路由器,很可能早就被植入木馬,變成了「殭屍網路(Botnet)」的一員。在不知不覺中,你家的電費正在供養攻擊台灣發電廠的流量。

在國安局統計的 263 萬次攻擊中,很大一部分屬於 DDoS(分散式阻斷服務攻擊),也就是用海量的垃圾流量把對方的伺服器塞爆。駭客不會笨到用自己的電腦發動攻擊,他們會掃描網路上防護薄弱的 IoT(物聯網)設備。這些設備被植入惡意程式後,平時運作完全正常,你根本無感(沈睡的間諜)。但當遠端指令下達:「攻擊台電網站」或「癱瘓高鐵訂票系統」時,你家的監視器就會瞬間變身為發射流量的槍口,與全球數萬台被綁架的設備同時開火。

這不是 263 萬個人在電腦前敲鍵盤,而是自動化程式(Script)全天候在網路上「摸門把」。只要發現你的裝置連上網,它就嘗試入侵。最常見的死穴是「預設密碼」。許多民眾買了路由器回來,從來不改帳號密碼(預設是 admin/1234)。這對攻擊程式來說,就像大門沒鎖一樣,一秒鐘就能取得控制權。加上許多廉價設備出廠時就帶有資安弱點(Zero-day exploit),廠商卻射後不理,從不釋出更新檔修補。

面對國家級的網攻,做好個人的「數位衛生」,就是現代公民最基本的國防參與。絕對不要使用預設密碼,務必設定高強度密碼;看到設備亮起「更新韌體(Firmware)」的燈號時,不要嫌麻煩,那是廠商丟給你的防彈背心。此外,盡量避免購買來路不明、缺乏資安認證的白牌產品。這場資安戰爭沒有前線與後方之分,別讓自家的方便,變成國家安全的漏洞;別讓你的路由器,成為敵人進攻台灣的跳板。

發佈留言